Что такое ДНП, СНТ, ИЖС, ЛПХ? — Коттеджные поселки

Категория типа участка имеет очень важное значение при их приобретении и последующем использовании. Вообще, всем. заинтересованным в приобретении загородной недвижимости следует четко знать, что земельные участки могут подразделяться на четыре основных категории, а именно: ДНП, ИЖС, СНТ, ЛПХ.

Чтобы определиться с их различиями, преимуществами и недостатками, необходимо понимать значение перечисленных аббревиатур, которые могут ввергнуть в ступор любого неискушенного покупателя, подбирающего по объявлениям участок для последующего возведения на нём загородного дома.

Итак, что касается самих терминов:

- ДНП – не что иное, как дачное некоммерческое партнерство, самая прогрессивная на сегодняшний день категория.

- ИЖС – «классика», представляющая собой индивидуальное жилищное строительство

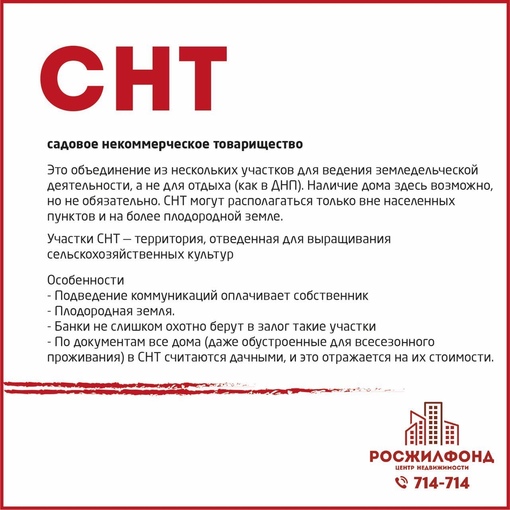

- СНТ – аналог ДНП, с некоторыми отличиями, означает садовое некоммерческое товарищество

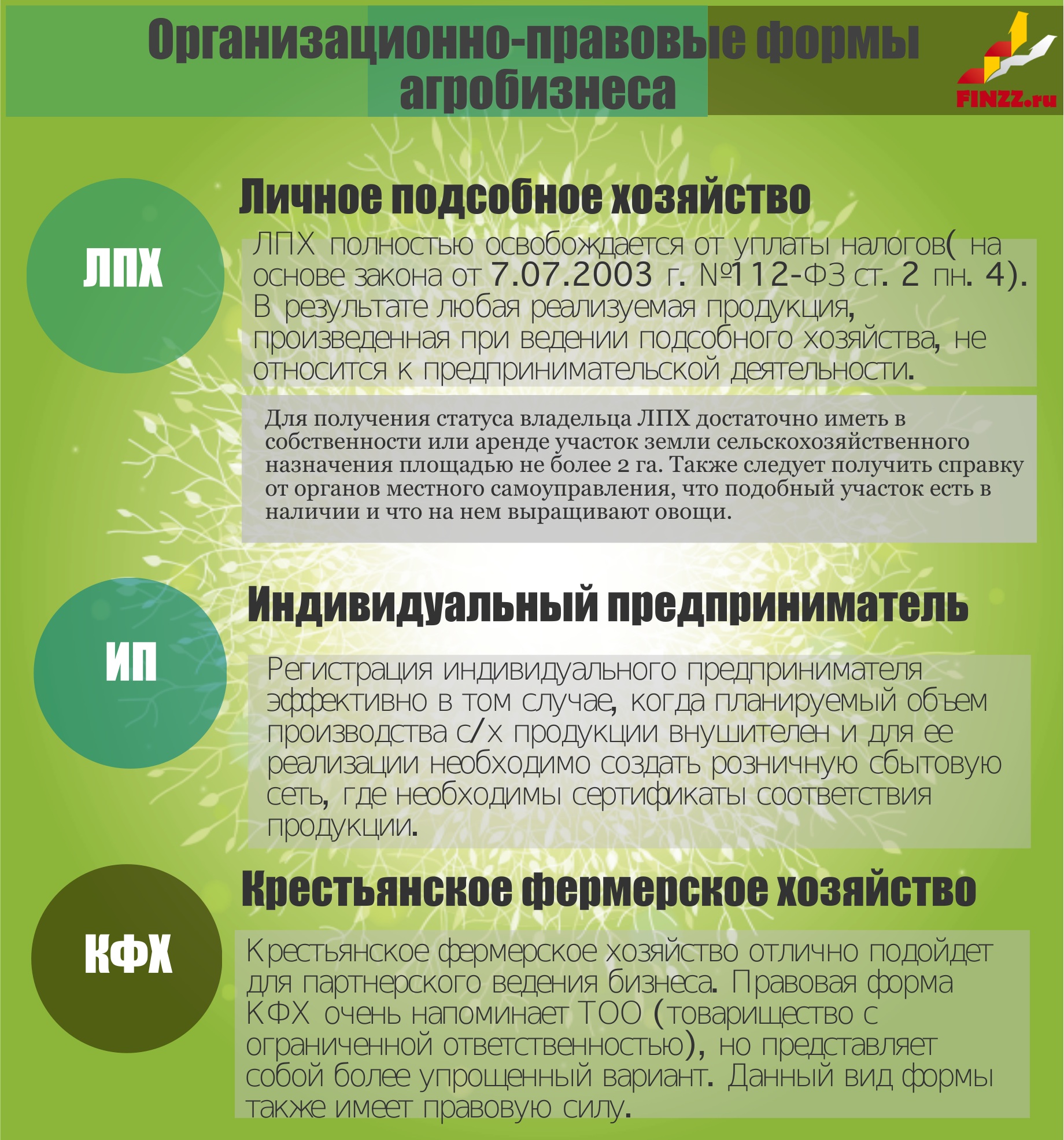

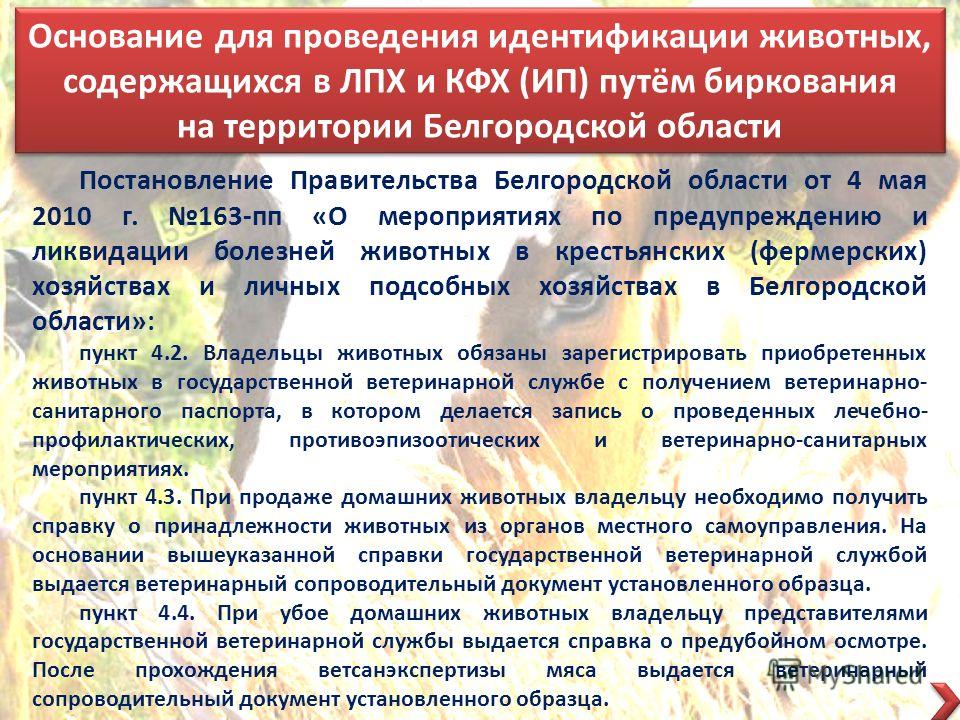

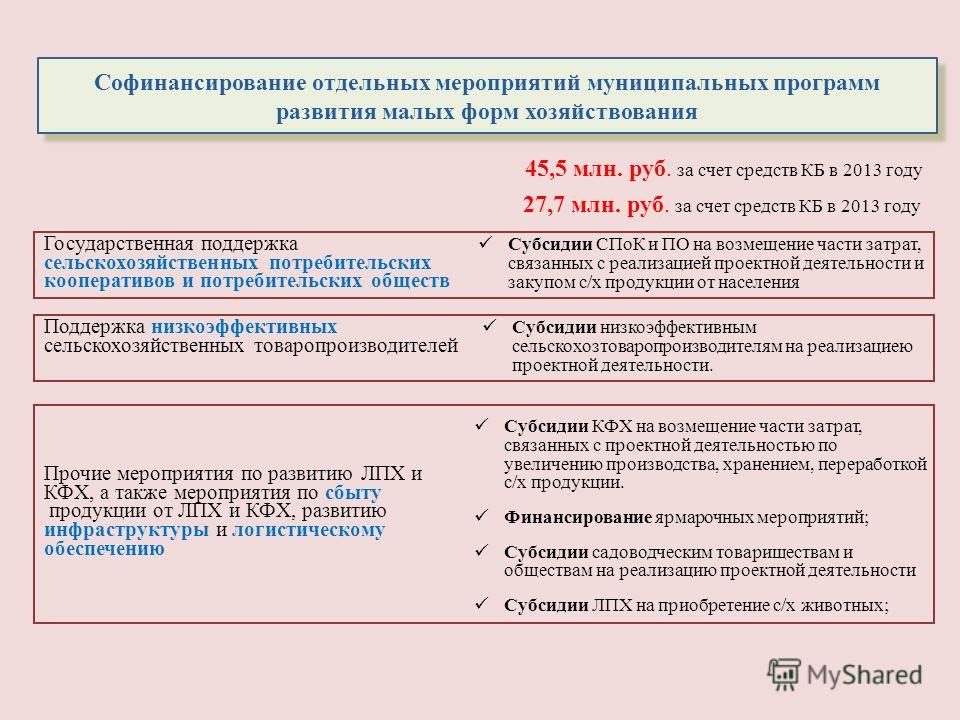

- ЛПХ – такая устаревающая категория, постепенно выходящая с рынка, как личное подсобное хозяйство

Ознакомившись с расшифровкой типов земельных участков можно очень отчетливо разобраться с тем, для каких целей и как тот или иной конкретный участок земли должен использоваться, тем не менее, нельзя забывать и о существовании различных нюансов, а также имеющихся преимуществах и недостатках каждого из существующих типов земли.

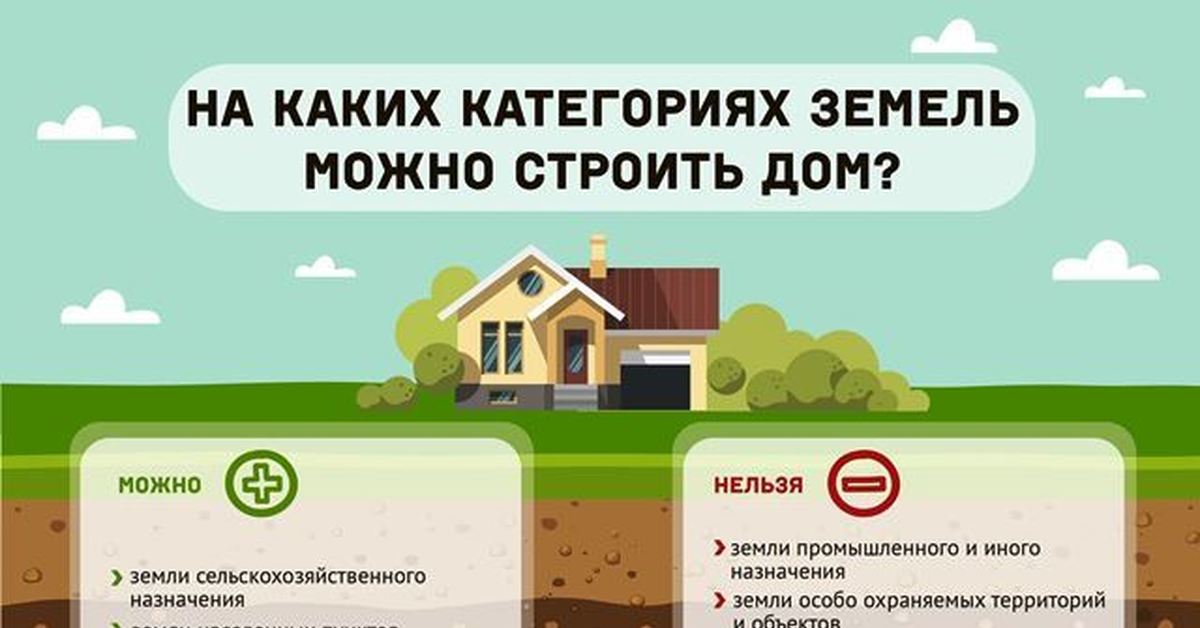

При подборе вариантов с целью приобретения необходимо учитывать, что, если земля вам нужна для возведения на ней частного загородного дома или коттеджа, вас должна интересовать земля только таких категорий, как земли сельхоз назначения, а также земли поселений. Категории, которые имеют соответствующие разрешенные виды использования, это как раз и есть ДНП, ИЖС, СНТ и ЛПХ.

Исходя из законодательства нашей страны, располагаться они могут на землях следующих категорий:

- ИЖС должны находиться на землях поселений

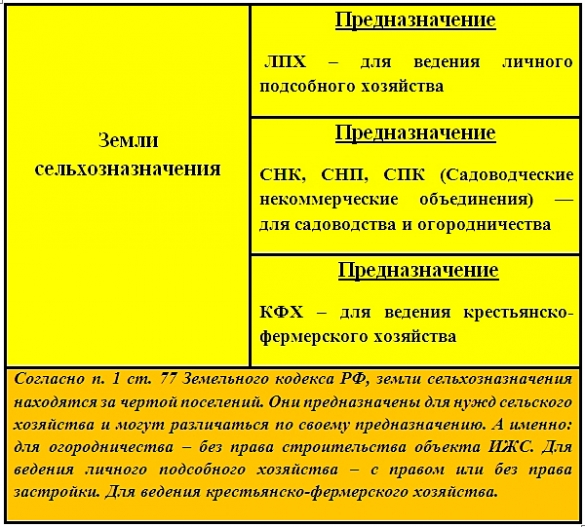

- ДНП исключительно на землях сельхозназначения

- СНТ также на землях сельхозназначения

- ЛПХ могут быть расположены как на землях поселений, так и на землях сельхозназначения

Более подробно о каждом из типов участков земли можно посмотреть в соответствующих разделах, перейдя по прямым ссылкам из выложенного здесь материала.

Стоит отметить, что компания 1-я Академия недвижимости разрабатывает все свои проекты коттеджных поселков в самом оптимальном и актуальном формате – к вашим услугам пока ещё имеющиеся свободные участки в ДНП Солнечное, Дружное, Коркинские просторы и Осиновая роща в Ленинградской области.

Дома в ИЖС, СНТ, ЛПХ и ДНП. Объясняем, что это за буквы и где лучше жить — Вторичное жильё

Земля для дома или для огорода

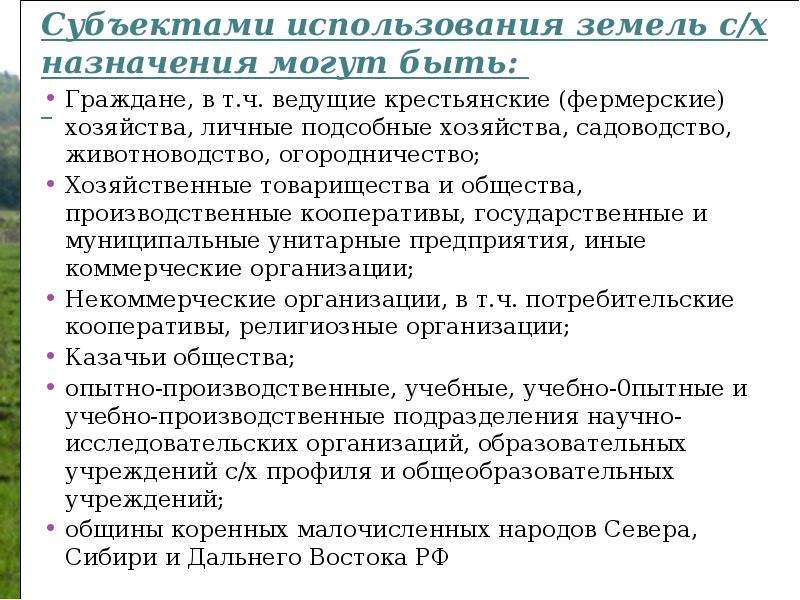

Земельный кодекс РФ делит землю на несколько типов в зависимости от месторасположения и назначения. Физическим лицам можно использовать только два из них: сельскохозяйственные земли и участки в населённых пунктах, причём каждый вид — для определённых целей.

В населённых пунктах — городах, сёлах, посёлках городского типа, деревнях, коттеджных посёлках — разрешено любое строительство. А на сельскохозяйственных землях можно построить только садовый дом, и то не всегда. Их главное предназначение — ведение фермерского хозяйства, садоводство и сельхозпроизводство.

ИЖС, ЛПХ, ДНП, СНТ. Объясняем, что это значит

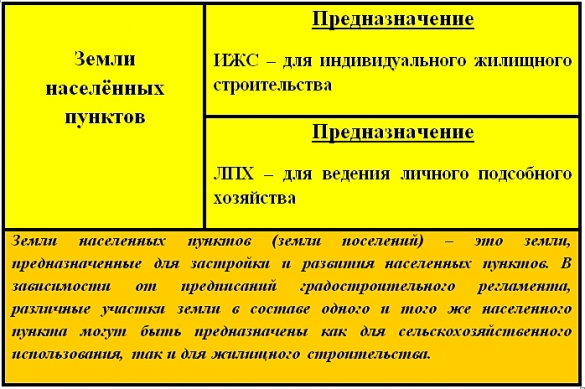

ИЖС — индивидуальное жилищное строительство. Такие участки всегда находятся в населённых пунктах и предназначены для возведения домов не выше 3 этажей или 12 метров. Подойдёт для тех, кто хочет дом за городом с готовой инфраструктурой.

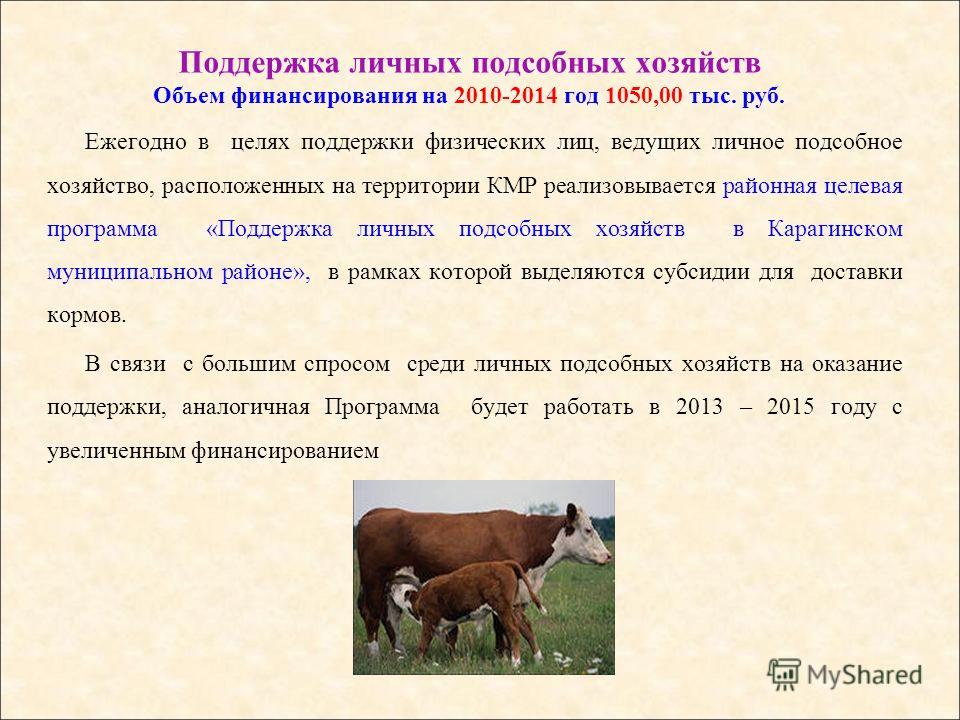

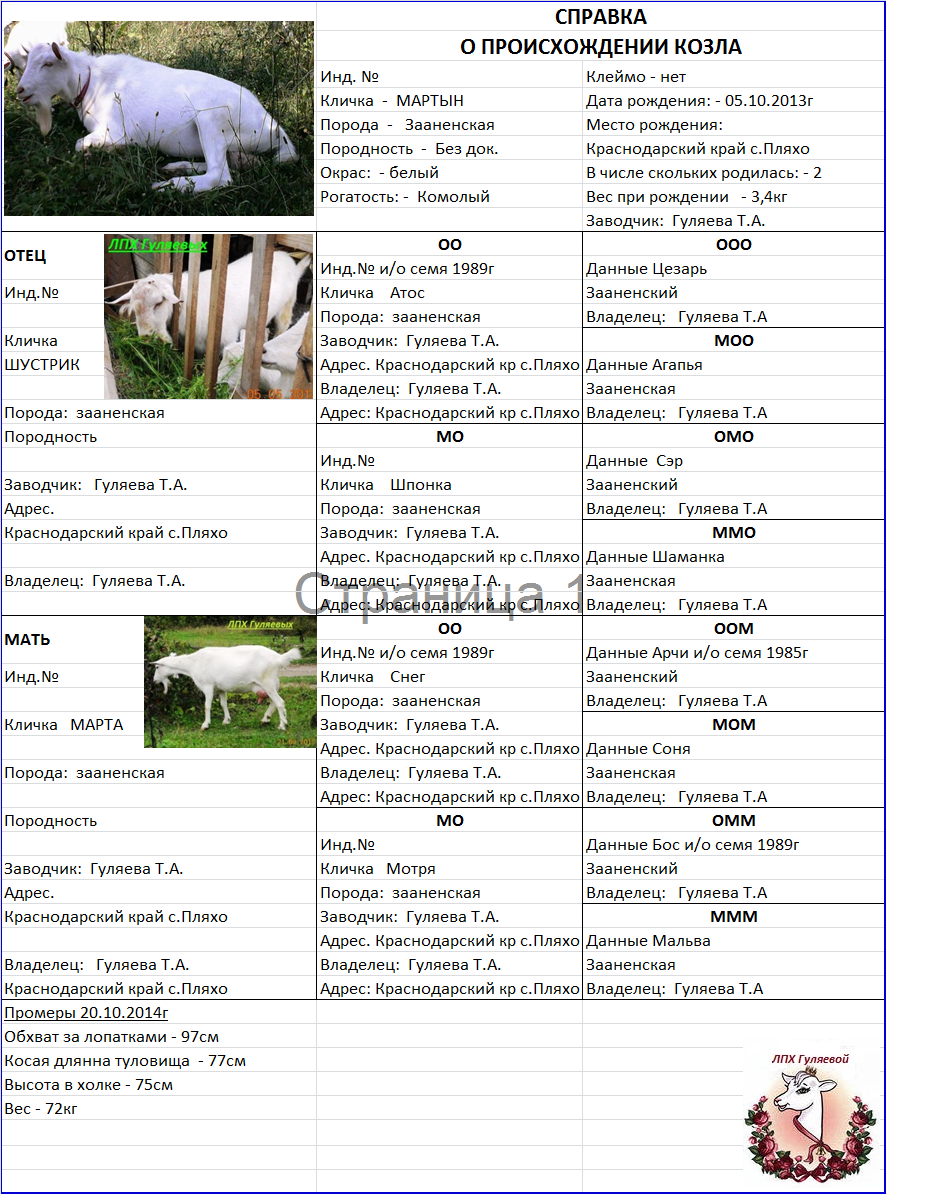

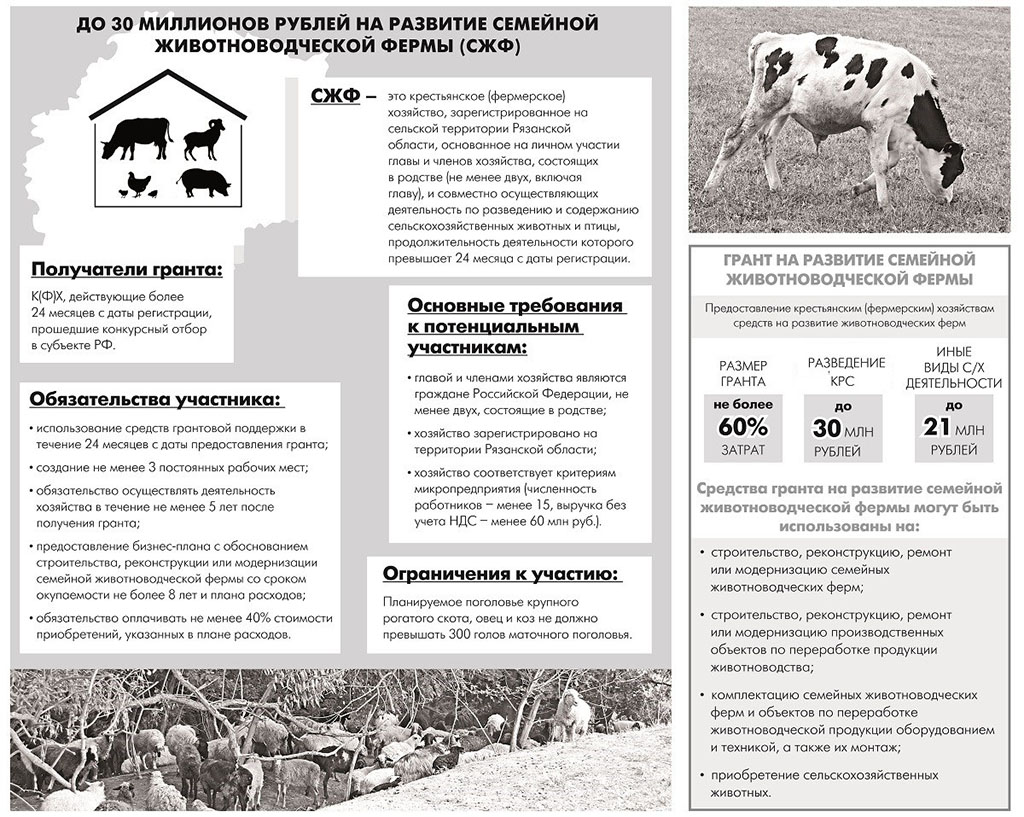

ЛПХ — личное подсобное хозяйство. На таком участке можно разводить скот и выращивать сельскохозяйственные культуры. Дом разрешается строить, только если участок расположен в населённом пункте. Подойдёт для тех, кто планирует вести хозяйство.

ДНП — дачное некоммерческое партнёрство. Это объединение дачных участков, на которых обязательно должны быть небольшие дома и, по желанию, огород или сад. Дачи могут находиться в населённом пункте или за его пределами, на сельскохозяйственных землях. Подойдёт для любителей загородного отдыха без уклона в сельское хозяйство.

СНТ — садовое некоммерческое товарищество. Это тоже объединение участков, но уже для земледелия, а не для отдыха. СНТ всегда находятся за пределами населённых пунктов и занимают более плодородные земли. Подойдёт для тех, кто планирует всерьёз заниматься сельским хозяйством и не исключает возможность построить загородный дом.

Дом для постоянного проживания (ИЖС)

Капитальное строительство разрешено только на участках ИЖС, оно и считается их основным предназначением. Капитальными называются строения с фундаментом, несущими стенами, инженерными коммуникациями и ограждением. Такие дома строят для проживания в течение всего года.

Капитальными называются строения с фундаментом, несущими стенами, инженерными коммуникациями и ограждением. Такие дома строят для проживания в течение всего года.

Преимущества:

- У дома есть почтовый адрес, поэтому в нём можно прописаться.

- Обычно вокруг есть вся необходимая инфраструктура, её созданием занимается администрация населённого пункта (коттеджного посёлка или деревни).

- Банки охотно оформляют ипотеку на такие участки.

Недостатки:

- Если покупать только землю, а дом строить самостоятельно, то необходимо получить разрешение на строительство. Для этого проект дома должен быть согласован с множеством инстанций (санитарно-эпидемиологическая служба, пожарный надзор, коммунальные службы, градостроительный совет, если дом строится в городе, или местные органы исполнительной власти, если в селе).

- Такие участки дорого стоят.

Дом и приусадебное хозяйство (ЛПХ)

Участки ЛПХ всегда находятся за городом, их рекомендуется использовать для ведения личного хозяйства — разведения животных или птиц, выращивания сельхозпродукции. ЛПХ, расположенные в границах населённых пунктов, называют приусадебными участками. На них можно строить дома, в том числе для постоянного проживания, сараи или другие хозяйственные сооружения, но только после согласования с местной администрацией и с соблюдением всех норм размещения построек. ЛПХ за пределами населённых пунктов называют полевыми участками. Их используют исключительно для выращивания сельхозпродукции, любое строительство на них запрещено.

ЛПХ, расположенные в границах населённых пунктов, называют приусадебными участками. На них можно строить дома, в том числе для постоянного проживания, сараи или другие хозяйственные сооружения, но только после согласования с местной администрацией и с соблюдением всех норм размещения построек. ЛПХ за пределами населённых пунктов называют полевыми участками. Их используют исключительно для выращивания сельхозпродукции, любое строительство на них запрещено.

Преимущества:

- Можно перевести приусадебный участок в ИЖС. Это повысит его цену.

- Для строительства не требуются согласованный проект и специальное разрешение.

- Банки оформляют ипотеку на такие участки.

- Налоговая ставка в 3 раза меньше, чем для участков ИЖС.

- На всю продукцию, выращенную на участках ЛПХ, можно получить сертификаты или ветеринарные справки для дальнейшей продажи. Эта деятельность не считается предпринимательской и не облагается налогами.

Недостаток: на участках ЛПХ, которые находятся за пределами населённых пунктов, строить ничего нельзя.

Дача (ДНП)

Главное предназначение таких участков — отдых, но на них обязательно строительство дома. А ещё можно разбить сад и огород, но это по желанию. До недавнего времени ДНП должны были находиться на сельскохозяйственных землях, теперь законодательство разрешает создавать их и внутри населённых пунктов.

Преимущества:

- Невысокая цена.

- Если дом находится в населённом пункте, в нём можно получить постоянную регистрацию.

- К дачам предъявляются менее строгие требования, чем к капитальным домам. Техническую экспертизу постройки делать необязательно.

Недостатки:

- Нужно построить дом.

- Коммуникации придётся прокладывать самостоятельно, возможно, объединившись с соседями.

- Для постоянного проживания инфраструктура в дачном посёлке обычно развита недостаточно.

- Нельзя построить капитальный дом с фундаментом и несущими стенами.

- Банки неохотно дают ипотеку для покупки дач.

Дача и огород (СНТ)

Участки СНТ предназначены в первую очередь для выращивания сельхозкультур, всё остальное вторично. На них разрешается строить дома, помещения для выращенного урожая, но это не обязательно. СНТ всегда находятся за границами населённых пунктов, но часто недалеко от них, и владельцы участков могут свободно пользоваться имеющейся инфраструктурой.

На них разрешается строить дома, помещения для выращенного урожая, но это не обязательно. СНТ всегда находятся за границами населённых пунктов, но часто недалеко от них, и владельцы участков могут свободно пользоваться имеющейся инфраструктурой.

Преимущества:

- Участки обычно стоят значительно дешевле, чем земля для ИЖС (но дороже, чем в ДНП).

- Дом строить необязательно.

- Часто расположены в красивых местах с хорошей экологией.

- Более плодородная почва, чем у дачных участков.

Недостатки:

- Небольшая площадь (обычно до 15 соток).

- Сложно зарегистрироваться в построенном доме (так как он не в населённом пункте).

- Коммуникации нужно подводить за свой счёт.

- Любой дом в СНТ по бумагам считается дачным (даже если это коттедж для круглогодичного проживания). Это сказывается на его цене.

- Участки СНТ банки неохотно берут в залог.

ДНП и СНТ — объединения людей, которые вместе решают проблемы своей «коммуны». От имени общего юридического лица они занимаются строительством и обслуживанием дорог, коммуникаций, охраной, другими организационными вопросами. Обе формы существуют за счёт взносов их членов, они обычно небольшие, но регулярные.

От имени общего юридического лица они занимаются строительством и обслуживанием дорог, коммуникаций, охраной, другими организационными вопросами. Обе формы существуют за счёт взносов их членов, они обычно небольшие, но регулярные.

Казалось бы, между ДНП и СНТ нет различий: в большинстве случаев это сад или огород с домом. Но всё не так просто: владельцы участков ДНП обязаны строить дома, а в СНТ — нет, главное — что-нибудь выращивать. Земля на участках ДНП обычно не слишком плодородная — тут же нужно отдыхать, а не об урожае думать, поэтому кадастровая стоимость их ниже.

Почему так трудно прописаться в домах СНТ и ДНП?Закон не запрещает регистрироваться в домах на этих участках, но сделать это непросто. Для получения прописки нужен адрес, а у небольших садовых домиков, расположенных за границами населённых пунктов, его просто нет. Если адрес есть, всё становится проще, иначе приходится проводить экспертизу дома и получать решение суда о его пригодности к проживанию — только так получится в нём зарегистрироваться.

Что выбрать?

Выбор зависит от целей использования земли. ИЖС — оптимальный вариант для строительства капитального загородного дома. Хоть он и обойдётся дороже, зато и продать его можно будет по высокой цене. Если же главная цель покупки участка — дача с садом или огородом, выгоднее выбирать ДНП. Стоит такая земля дешевле, дом можно построить и для круглогодичного проживания, но зарегистрироваться в нём, скорее всего, не получится.

Но экономия от покупки земли в ДНП и СНТ для постоянного проживания может быть сомнительная. На участках ИЖС коммуникациями, дорогами и инфраструктурой занимается администрация, а в садовых и дачных товариществах всё это придётся делать за свой счёт.

Авторы: команда Яндекс.Недвижимости. Иллюстратор: Наташа Джола

ИЖС и ЛПХ: о целевом назначении участков

Земельные участки с целевым назначением ИЖС, ЛПХ имеют ряд правовых особенностей, которые стоит знать всем, кто собирается приобрести или получить их.

Существуют определённые требования со стороны государства, невыполнение которых может привести к изъятию земли. В частности, необходимо соблюдать сроки и условия освоения участков.

|

За подробностями мы обратились в Управление земельных отношений г. Алматы к начальнику отдела нормативного и информационного обеспечения Владимиру Георгиевичу Яковлеву. |

Разберёмся в различиях целевого назначения

Земельные участки для ИЖС и ЛПХ отличаются целевым назначением, размерами, месторасположением. ЛПХ (личное подсобное хозяйство) — это вид деятельности для удовлетворения собственных нужд на земельном участке, расположенном в сельской местности или в пригородной зоне (ст.12 Земельного кодекса РК). А ИЖС (индивидуальное жилищное строительство) — это назначение земельных участков в составе населённых пунктов, предназначенных для застройки индивидуальными жилыми домами (ст.

При испрашивании земельных участков для ИЖС заявления граждан берутся на учёт и удовлетворяются по мере подготовки площадок для отвода либо при наличии свободных территорий, используемых для ИЖС. При наличии свободных земель на территории сельских населённых пунктов земельные участки для ИЖС и ЛПХ предоставляются единым массивом (ст. 50 ЗК). Участки для ЛПХ предоставляются на праве собственности или праве временного возмездного землепользования сроком до 49 лет. Максимальные размеры ЗУ, которые могут находиться в собственности, устанавливаются совместным решением акиматов и маслихатов в зависимости от местных условий и особенностей.

Условия и сроки освоения ЗУ — в договоре

Изменения коснулись, в частности, процедуры и условий предоставления земельных участков для ИЖС и ЛПХ. В соответствии с внесёнными изменениями предоставление земельных участков бесплатно в частную собственность для ведения ИЖС и ЛПХ будет производиться после освоения земельных участков. А на период освоения предоставляется право временного возмездного землепользования, то есть аренды. Условия и сроки освоения земельных участков включаются в текст договора временного возмездного землепользования. Например, в договор могут быть включены такие условия его освоения, как наличие разрешительных документов на строительство, согласованных и утверждённых эскизных проектов, а также наличие акта ввода в эксплуатацию построенных жилых домов.

Изменения коснулись, в частности, процедуры и условий предоставления земельных участков для ИЖС и ЛПХ. В соответствии с внесёнными изменениями предоставление земельных участков бесплатно в частную собственность для ведения ИЖС и ЛПХ будет производиться после освоения земельных участков. А на период освоения предоставляется право временного возмездного землепользования, то есть аренды. Условия и сроки освоения земельных участков включаются в текст договора временного возмездного землепользования. Например, в договор могут быть включены такие условия его освоения, как наличие разрешительных документов на строительство, согласованных и утверждённых эскизных проектов, а также наличие акта ввода в эксплуатацию построенных жилых домов.

Срок освоения земельных участков, предоставленных для ИЖС по проектно-сметной документации (или без неё — по эскизам), а также для сельскохозяйственных целей, — не менее 2 лет. Вообще точные сроки и условия освоения ЗУ определяют акиматы по месту расположения участка в зависимости от целевого назначения и правового режима земель, установленных на данной территории.

Нормы бесплатного предоставления в частную собственность земельных участков государством следующие: ЛПХ — 25 соток на неорошаемых землях, 15 соток на орошаемых, ИЖС — 10 соток, дачное строительство — 12 соток (ст. 50 ЗК).

Продолжение читайте в следующей статье.

Подготовила Иветта Шутова с использованием информации pavlodar. com, urist.kz. Фото редакции

com, urist.kz. Фото редакции

ЛПХ и ИЖС в чем разница 2021

Понятие личного подсобного хозяйства все больше приобретает неопределенный характер. Если пользоваться терминологией советского периода, откуда родом данное явление, то ЛПХ — это дом на земле, где ведется сельскохозяйственная деятельность. Если исходить из буквы современного закона, то ЛПХ — это дом, расположенный на земельном участке, который является частью поселения. Однако возможно размещение и отдельного участка под ЛПХ вне поселений, в этом случае он получает название полевого земельного участка, где строительство жилья не предусмотрено. Ниже я рассказываю в чем разница между ЛПХ и ИЖС и что, на мой взгляд, лучше выбрать.

Содержание

В чем отличия ЛПХ от ИЖС

В отличии от ИЖС, на землях под ЛПХ можно:

- Легально получать доход от продажи сельхозпродукции;

- Получить сертификат соответствия выращенной продукции и справку от ветеринара;

- Получить кредит на производство под залог участка;

- Не требуется проект и, как факт, разрешение для начала строительства дом;

- Ежегодный земельный налог за использование участка под ЛПХ в три раза ниже, чем за участок под ИЖС (ИЖД).

При этом на землях ЛПХ вы не занимаетесь предпринимательской деятельностью, а значит не требуется оформление юридического лица, как этого требует крестьянско-фермерское хозяйство (КФХ).

ЛПХ или ИЖС что лучше

Со временем понятие ЛПХ может вовсе исчезнуть из обихода граждан. Причиной может стать доступный перевод земель для личного подсобного хозяйства в разрешенное использование под индивидуальное жилое строительство. Однако сделать это можно только в случае, если участок ЛПХ расположено на территории поселений и оформлен в собственность.

Контр-аргументом исчезновению ЛПХ служит экономическая нецелесообразность смены назначения на ИЖС. Построить дом, ввести его в эксплуатацию, получить свидетельство о собственности и адрес прописки вы сможете на участке, как под ЛПХ, так и под ИЖС.

Вывод

Как видите, разница между землями ЛПХ и ИЖС все-таки есть, но перечисленные отличия относятся скорее к плюсам в пользу покупки земельного участка под личное подсобное хозяйство, чем к минусам.

Что такое участок под ИЖС

Как оформить ЛПХ и начать зарабатывать

Виды разрешенного использования земель или что такое ИЖС, ЛПХ, ДНТ и СНТ?

При выборе земельного участка для строительства будущего дома покупателю неизбежно придется столкнуться с целым рядом терминов, о существовании которых он, возможно, никогда прежде не слышал. Тип, категория, назначение земли, непонятные аббревиатуры типа ИЖС, ЛПХ, ДНТ и СНТ – как во всем этом разобраться?

Предположим, вы захотели купить земельный участок. Возможно, вы даже присмотрели несколько вариантов. При выборе участка важно обратить внимание на категорию земли, на которой он расположен. Дело в том, что, например, для строительства загородного дома подходят только две категории участков – земля населенного пункта и земля сельхоз назначения, которые, в свою очередь, делятся по видам разрешенного использования. Но давайте обо всем по порядку.

Вид разрешенного использования (ВРИ) — это установленное в публичном порядке допустимое функциональное использование земельного участка, а также существующих и возводимых на нем капитальных объектов.

Земли населенных пунктов могут иметь следующие виды разрешенного использования:

- Индивидуальное жилищное строительство (ИЖС) – участки для этого вида строительства располагаются только на землях населенных пунктов.

- Ведение личного подсобного хозяйства (ЛПХ) – участки располагаются на землях сельскохозяйственного назначения и землях населенных пунктов.

- Дачное строительство (ДНТ – дачное некоммерческое товарищество) – участки чаще всего располагаются на землях сельскохозяйственного назначения, но встречается и на землях населенных пунктов, имеющих соответствующий вид разрешенного использования «Для дачного строительства».

Земли сельхоз назначения могут иметь следующие виды разрешенного использования:

- Ведение личного подсобного хозяйства (ЛПХ)

- Дачное строительство (ДНТ)

- Садоводство (СНТ – садовое некоммерческое товарищество, СНП – садовое некоммерческое партнерство) – участки размещается исключительно на землях сельскохозяйственного назначения с соответствующим разрешенным использованием «Для ведения садоводства».

Узнать, к какой категории относится ваша земля, а также вид разрешенного использования можно на публичной кадастровой карте, а также в мобильном приложении Kadastr RU.

Особенности видов разрешенного использования земельных участковИндивидуальное жилищное строительство

Участки под индивидуальное жилищное строительство могут находиться только на землях населенных пунктов. На земельных участках под ИЖС можно построить дом не выше трех этажей и получить регистрацию с конкретным адресом проживания – прописку.

Кроме того, к таким земельным участкам органы местного самоуправления обязаны провести все необходимые коммуникации и обеспечить доступ к социально значимым объектам (школы, детские сады, больницы и магазины).

Приятным бонусом является возможность получения налогового вычета, а также применение материнского капитала, так как дом строится для проживания. Также, вы можете выполнять банковские операции с приобретаемой землей, например, использовать кредит или ипотеку.

Дачное некоммерческое товарищество, садовое некоммерческое товарищество, садовое некоммерческое партнерство

Этот вид разрешенного использования оптимален для строительства дачного или садового дома (как правило, небольшого). Такие участки располагаются как на землях населенных пунктов, так и на землях сельхоз назначения. Прописаться в такой недвижимости возможно, но весьма непросто. Это связано с тем, что для постоянной регистрации в доме требуется адрес, который присваивается только жилью, построенному на землях, относящихся к населенным пунктам. А для этого нужно произвести экспертизу объекта недвижимости и получить решение суда, который должен признать его пригодным к проживанию.

Из минусов можно отметить, что в случае каких-либо проблем с коммуникациями в ДНТ и СНТ разбираться придется самим собственникам – членам дачного сообщества или садового товарищества.

Главное преимущество таких участков — это их стоимость. Как правило, она гораздо ниже, чем стоимость участков для ИЖС. Конечно, такая цена будет оправдана, только если вам не нужна прописка и возможные трудности с обслуживанием коммуникаций вас не пугают. Кроме того, не стоит забывать о том, что участок на сельхоз землях — это долевая собственность. А значит, чтобы продать такой участок в будущем, вам нужно будет получить согласие других участников сообщества или товарищества.

Конечно, такая цена будет оправдана, только если вам не нужна прописка и возможные трудности с обслуживанием коммуникаций вас не пугают. Кроме того, не стоит забывать о том, что участок на сельхоз землях — это долевая собственность. А значит, чтобы продать такой участок в будущем, вам нужно будет получить согласие других участников сообщества или товарищества.

Личное подсобное хозяйство

Строить дом на участке для ведения ЛПХ можно, если он находится на землях населенных пунктов. На таких участках можно строить дома не выше трех этажей и получить регистрацию. Если же участок располагается на земле сельхоз назначения, он предназначен только для сельхоз производства и построить свой дом там будет невозможно.

ВыводИтак, виды разрешенного использования типа ДНТ, СНТ и СНП имеют преимущество с точки зрения невысокой цены, но имеют ограничения, связанные с получением прописки, а также вопросами текущего и аварийного ремонта коммуникаций. Прежде чем покупать такой участок, следует как минимум узнать о том, как обстоят дела с подъездной дорогой и электричеством. Такие типы земель подходят для тех, кто хочет иметь дачу и огород и не планирует переезжать загород. Участки для ИЖС существенно дороже, но подходят для тех, кому важна социальная инфраструктура, прописка, нужны проведенные коммуникации, а также тем, кто собирается строить дом для постоянного проживания.

Прежде чем покупать такой участок, следует как минимум узнать о том, как обстоят дела с подъездной дорогой и электричеством. Такие типы земель подходят для тех, кто хочет иметь дачу и огород и не планирует переезжать загород. Участки для ИЖС существенно дороже, но подходят для тех, кому важна социальная инфраструктура, прописка, нужны проведенные коммуникации, а также тем, кто собирается строить дом для постоянного проживания.

Возможно, вам будет также интересно прочитать о том как проверить информацию об объекте недвижимости и для чего нужна кадастровая стоимость объекта недвижимости.

Команда Kadastr RU

Предыдущий пост

«Стадион Калининград», построенный к ЧМ-2018, появился на кадастровой карте!Следующий пост

Сколько соток в одном гектаре?Расшифровка ИЖС 2020 — что это такое, что значит, как расшифровывается, земля, земельный участок

Покупатели при поиске земельных участков сталкиваются с аббревиатурами типов земельных участков. Наиболее часто встречаются земли, предназначенные под ИЖС.

Наиболее часто встречаются земли, предназначенные под ИЖС.

Это означает, что на них можно производить индивидуальное жилое строительство. Но, помимо точной расшифровки, ИЖС несет более глубокий смысл.

Что это такое?

Если говорить о том, что это такое, ИЖС называют частную территорию, на которой можно производить строительство жилых помещений с возможностью получения почтового адреса. Также подобные строения, при надлежащей оснастке, позволяют осуществлять постоянное проживание.

Правовой статус земли

ИЖС является одним из многочисленных правовых статусов земли, которые присваиваются ей при образовании каждого нового участка.

Помимо этого типа, граждане также могут приобрести наделы:

- ДНТ/ СНТ ― дачного/ садового некоммерческого товарищества;

- ДНП ― дачного некоммерческого партнерства;

- ЛПХ ― личного подсобного хозяйства.

Последний вид земель был довольно значимым в 90-е. Однако сейчас он постепенно исчезает. На сегодняшний день наделы данного статуса можно перевести в земли под ИЖС, получив соответствующие привилегии. Статусы землям присваиваются согласно российскому законодательству.

На сегодняшний день наделы данного статуса можно перевести в земли под ИЖС, получив соответствующие привилегии. Статусы землям присваиваются согласно российскому законодательству.

Законодательная база

Статус для земельных участков, предназначенных для ИЖС, определяется 7 статьей Земельного кодекса РФ.

Именно там оговариваются условия о возможности возведения построек для проживания одной семьей с наличием приусадебного участка.

Но при постройке дома на такой территории стоит учитывать еще и 49 статью Градостроительного кодекса РФ. Согласно ей, если участок под ИЖС прилегает к территории поселения или городского округа, то его конфигурация и застройка должны осуществляться в соответствии с общим планом образования.

Расшифровка ИЖС

ИЖС расшифровывается как «индивидуальное жилое строительство». Это означает, что на таких площадях можно возводить собственную недвижимость. При этом, на участке разрешено возводить здания не более, чем в три этажа.

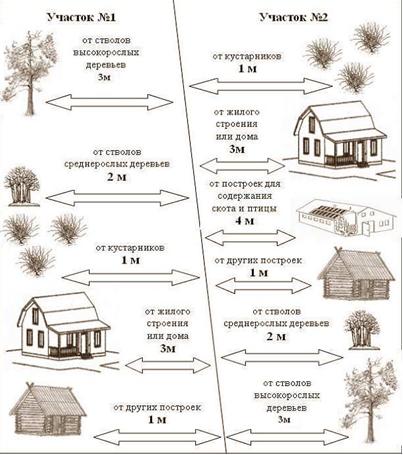

Также, во время проектирования жилья, стоит учесть и другие нюансы. Дом должен находиться не менее, чем:

- в 5 метрах от красной линии улицы;

- в 3 метрах от красной линии проездов;

- в 3 метрах от участка соседей.

При этом стоит учесть, что многоквартирность также является нарушением. Нарушением этого правила будет считаться даже случай, если здание будет рассчитано на 2 семьи с отдельными выходами.

Постройка коттеджа в соответствии с указанными условиями позволит его собственнику получить постоянную регистрацию в нем, а также прописать своих родственников.

Размер надела

Участки, предназначенные для ИЖС, должны иметь минимальный размер в 6 соток. Точную величину таких наделов определяет местная администрация.

В некоторых малонаселенных местностях размеры подобных участков могут доходить до 10-12 соток. Максимальный показатель может составлять 15 соток.

Отличия от других категорий земли

В отличие от ИЖС, участки СНТ, ДНТ и ДНП могут располагаться исключительно на землях сельскохозяйственного назначения. Наделы под ЛПХ более универсальны и могут находиться как на приведенных землях, так и на территории населенных пунктов.

Наделы под ЛПХ более универсальны и могут находиться как на приведенных землях, так и на территории населенных пунктов.

Также дома, возведенные на СНТ/ ДНТ землях, не могут иметь почтового адреса, а также в них довольно сложно зарегистрироваться.

Что лучше?

В отличие от других участков, на которых также разрешено строительство, земли под ИЖС обладают несколькими преимуществами:

- Надел под индивидуальное жилое строительство может войти в программу по обустройству населенных пунктов.

- Если приобретается участок под ИЖС, то он будет располагаться в черте какого-либо населенного пункта. Поэтому он может обладать вполне развитой инфраструктурой.

- Участки имеют довольно высокую рентабельность.

- Владельцы земель под ИЖС, в отличие от владельцев ДНТ/СНТ, не обязуются вкладывать финансовые средства в ремонт, прокладывание дорог и новых коммуникаций. За них взносы производят муниципальные органы.

- Владелец земли под ИЖС является полностью независимым от любых видов товариществ.

- Поскольку все населенные пункты имеют заключенные договора с электрокомпаниями, подведение электросети к дому на земле под ИЖС будет довольно простым.

Также, в связи с тем, что другие типы участков удалены от больших населенных пунктов, рядом с ними может не оказаться магазинов, больниц и прочих благ. Возможны осложнения и с транспортным сообщением. Подведение же к такого рода участкам коммуникаций может быть связано не только с большими проблемами, но и с высокой стоимостью работ.

Плюсы и минусы

Главная цель, с которой ввели земельные участки под ИЖС ― возведение жилья за счет самих будущих собственников. Такой подход имеет выгоды как для государства, так и для самих граждан.

Для последних существует несколько преимуществ, которые привлекают людей к покупке подобных наделов:

- часто рядом с участками ИЖС расположена вся необходимая инфраструктура;

- мало строгих правовых ограничений, которые могли бы влиять на строительство жилья;

- есть возможность участия в государственной программе по помощи в строительстве;

- простая процедура получения почтового адреса и регистрации в доме;

- дом, расположенный на участке под ИЖС, может выступать в качестве залога к ипотеке.

Но земли под ИЖС обладают не только преимуществами. Так, за ними наблюдается и несколько отрицательных сторон:

- законодательство ограничивает возможные размеры участка;

- нет возможности возведения здания с двумя раздельными жилищами, это значит, что в доме может комфортно проживать только одна семья;

- обустройство участка должно быть выполнено за 3 года с момента получения на него прав собственности;

- налогообложение участка под ИЖС несколько выше по сравнению с землями других категорий, но стоит отметить, что после постройки дома можно получить налоговый вычет;

- если дом будет построен с нарушением закона, то его могут перевести в статус самовольной постройки, в случае принятия соответствующего судебного решения, такое здание будет подлежать сносу;

- если зарегистрированный дом на земле под ИЖС не появится до истечения 10-летнего срока, то налог на такой участок будет удвоен.

Помимо этого, на 2020 год закон имеет множество поправок, которые значительно ограничивают возможности по использованию наделов под ИЖС. К примеру, раньше можно было при помощи судебных органов доказать возможность возведения здания на несколько семей.

К примеру, раньше можно было при помощи судебных органов доказать возможность возведения здания на несколько семей.

Сам термин «индивидуальное жилое строительство» заведомо запрещает использовать участки для проведения коммерческой деятельности. А запрет на разделение дома и его этажность исключает возможность осуществления малого предпринимательства, например, собственного мини-отеля.

В основном, все недостатки касаются только тех, кто желает приобрести участок для попыток получения какой-либо финансовой выгоды. Те же граждане, которые намереваются получить надел для возведения собственного дома, наоборот, получат куда больше преимуществ при покупке участка, предназначенного для ИЖС.

На видео об участке ИЖС

Внимание!

- В связи с частыми изменениями в законодательстве информация порой устаревает быстрее, чем мы успеваем ее обновлять на сайте.

- Все случаи очень индивидуальны и зависят от множества факторов. Базовая информация не гарантирует решение именно Ваших проблем.

Поэтому для вас круглосуточно работают БЕСПЛАТНЫЕ эксперты-консультанты!

- Задайте вопрос через форму (внизу), либо через онлайн-чат

- Позвоните на горячую линию:

ЗАЯВКИ И ЗВОНКИ ПРИНИМАЮТСЯ КРУГЛОСУТОЧНО и БЕЗ ВЫХОДНЫХ ДНЕЙ.

расшифровка СНТ и ДНП, земля СНТ и ДНП что это такое, садоводческое некоммерческое товарищество и дачное некоммерческое партнерство

На многих сайтах можно встретить выражение: земли СНТ или ДНП. Что имеется в виду в данном случае?

Можно подумать, что в этом случае имеются в виду земли (земельный

участок или участки), принадлежащие на праве собственности или аренды

садоводческому или дачному объединению граждан. И действительно, при

дословной трактовке этого выражения, особенно среди юристов, это

утверждение будет верным.

Однако нас, прежде всего, интересует другой, более часто употребляемый смысл этого выражения, связанный в первую очередь с правовым статусом вида использования участка, без привязки к его собственнику или арендатору. Ведь обычный дачник или садовод, или среднестатистический человек, интересующийся приобретением земли, далек от юридической терминологии или подобной среды общения.

Итак, для того, чтобы понять смысл выражений «участок СНТ» или «участок ДНП«, необходимо знать следующее:

— все земли делятся по своим категориям (например: земли населенных пунктов, земли промышленности, земли лесного фонда или земли для ведения сельскохозяйственной деятельности и т.п.) и каждый земельный участок отнесен к одной из таких категорий

— за каждой категорией законодательно закреплены

виды разрешенного использования земельных участков, относящихся к

данной категории (например: пашни, ведение производственной

деятельности, строительство жилых домов и т. д.), иными словами,

установлено, что можно делать на каждом конкретном земельном участке

(как использовать участок)

д.), иными словами,

установлено, что можно делать на каждом конкретном земельном участке

(как использовать участок)

— каждый земельный участок, кроме своей категории имеет и свой вид разрешенного использования, не противоречащий своей категории

Поэтому, чаще всего, когда говорят или пишут: «земли СНТ/ДНП«, как раз и имеют в виду разрешенный вид использования земли. При этом стоит отметить отдельно, что категория земельного участка, с разрешенным видом использования СНТ или ДНП всегда будет — «земли сельскохозяйственного назначения«. Именно поэтому, в разговорной речи часто употребляется словосочетание, по своему смыслу являющееся тавтологическим: земли сельхозназначения СНТ/ДНП. Что это «масло масленое», знают лишь профессиональные юристы.

Таким образом, правильно расшифровывать «земли СНТ/ДНП» или «земли сельхозназначения СНТ/ДНП«, применительно к виду земельного участка, нужно так:

Земли СНТ — земельный участок сельскохозяйственного назначения предназначенный для ведения садоводства

Земли ДНП — земельный участок сельскохозяйственного назначения предназначенный для ведения дачного хозяйства

Виды разрешенного использования СНТ/ДНП на земле сельхозназначения, являются практически единственными, на

которых разрешено строительство садовых/дачных или жилых домов (исключение составляет такой вид

использования, как ЛПХ — личное подсобное хозяйство).

наверх

Как расшифровать Symantec Endpoint Encryption

Расшифровать можно тремя способами:

- Локальный метод: При входе на зашифрованный компьютер с помощью Symantec Endpoint Encryption Client Admin и открытии клиентской консоли, возможность расшифровать компьютер можно вручную.

- Серверные команды Метод: Предоставляет возможность администратору щелкнуть правой кнопкой мыши машину из консоли SEE Management Console и удаленно расшифровать определенные машины.

- Удаленный / Метод политики: Создайте политику GPO или политику SEE Native и примените ее ко всем машинам, которые находятся в расположении в Symantec Endpoint Encryption Manager. Политика удаленного дешифрования используется администраторами политик для расшифровки всех зашифрованных разделов диска на компьютерах, защищенных Symantec Endpoint Encryption-Full Disk, без необходимости физически отправлять администратора клиента в расположение (а) компьютеров.

Локальный метод

СОВЕТ: Убедитесь, что система подключена к источнику переменного тока, чтобы зашифровать или расшифровать системы.

1. Сначала откройте Symantec Endpoint Encryption Client Administrator из меню «Пуск»:

Подтвердите диалоговое окно управления учетными записями пользователей, чтобы разрешить открытие SEE Client Administrator.

2. Введите учетные данные администратора клиента SEE:

3. Щелкните вкладку Внутренние диски, чтобы просмотреть доступные диски. На правой стороне щелкните символ расширения шеврона, чтобы отобразить все диски.

Затем установите флажок рядом с диском, который вы хотите расшифровать, и нажмите «Расшифровать»:

Важный совет: если у вас несколько дисков, например диск C: (загрузочный) и диск D: (данные), сначала расшифруйте диск D:

4. Диск будет расшифрован:

Серверные команды Метод для расшифровки машины

ПРЕДУПРЕЖДЕНИЕ: Это очень важная настройка, которая может привести к непреднамеренной дешифровке всех ваших машин. НЕ изменяйте существующие политики с помощью этого параметра. Symantec рекомендует вместо этого расшифровывать системы по мере необходимости, используя локальный метод.

НЕ изменяйте существующие политики с помощью этого параметра. Symantec рекомендует вместо этого расшифровывать системы по мере необходимости, используя локальный метод.

Чтобы расшифровать систему с помощью команд сервера, войдите в систему, перейдите в Консоль управления SEE, найдите машину с помощью отчета о состоянии компьютера, щелкните машину правой кнопкой мыши и выберите вариант расшифровки:

После того, как машина расшифровывает, невозможно отменить процесс, поэтому действуйте с особой осторожностью.

Использование политики дешифрования через GPO или собственную политику SEE

ПРЕДУПРЕЖДЕНИЕ: Это очень важная настройка, которая может привести к непреднамеренной дешифровке всех ваших машин.НЕ изменяйте существующие политики с помощью этого параметра. Всегда рекомендуется создавать отдельную политику SEE Native и назначать ей определенные машины с единственной целью расшифровки. Symantec рекомендует вместо этого расшифровывать системы по мере необходимости, используя локальный метод. Если это невозможно, рекомендуется использовать серверные команды и расшифровать одну машину. Этот вариант следует использовать только в случае крайней осторожности.

Symantec рекомендует вместо этого расшифровывать системы по мере необходимости, используя локальный метод. Если это невозможно, рекомендуется использовать серверные команды и расшифровать одну машину. Этот вариант следует использовать только в случае крайней осторожности.

При использовании политики SEE Native настоятельно рекомендуется создать отдельную группу для назначения машин с единственной целью расшифровки.

Использование политики удаленного дешифрования для расшифровки машин

ПРЕДУПРЕЖДЕНИЕ: Это очень важная настройка, которая может привести к непреднамеренной дешифровке всех ваших машин. НЕ изменяйте существующие политики с помощью этого параметра. Всегда рекомендуется создавать отдельный объект групповой политики и назначать компьютеры этому объекту групповой политики с единственной целью расшифровки. Symantec рекомендует вместо этого расшифровывать системы по мере необходимости, используя локальный метод. Если это невозможно, рекомендуется использовать серверные команды и расшифровать одну машину. Этот вариант следует использовать только в случае крайней осторожности.

Если это невозможно, рекомендуется использовать серверные команды и расшифровать одну машину. Этот вариант следует использовать только в случае крайней осторожности.

- Щелкните правой кнопкой мыши Объекты групповой политики в дереве навигации.

- Щелкните New . Откроется окно New GPO (редактор объектов групповой политики).

- Введите имя объекта групповой политики, который вы хотите создать.

- Нажмите ОК. Созданный вами новый объект групповой политики отображается в дереве навигации.

- Щелкните правой кнопкой мыши новый объект групповой политики в дереве навигации.

- Щелкните Изменить. Откроется редактор объектов групповой политики (GPOE).

- Щелкните Параметры программного обеспечения, Шифрование Symantec Endpoint, Шифрование диска, Удаленное дешифрование.

- Выберите параметр «Изменить этот параметр».

- Выберите «Расшифровать все разделы диска».

- Щелкните Сохранить.

- Закройте окно GPOE.

- Перетащите мышью, чтобы связать политику с целевым расположением, содержащим компьютеры, которые вы хотите расшифровать.

- Перезагрузите компьютеры, получившие эту компьютерную политику, чтобы она вступила в силу.

- Следите за процессом дешифрования с помощью Client Monitor.

Предупреждение : Хотя расшифровка всех разделов диска начинается сразу после обработки политики удаленного дешифрования на клиентском компьютере, удаленное дешифрование — это политика компьютера, которая обрабатывается только во время загрузки.

Sniff, утечка моего ключа BitLocker

Введение

Полное шифрование диска — один из краеугольных камней современной защиты конечных точек.Это не только эффективный метод защиты конфиденциальных данных от физической кражи, но также защищает целостность данных от атак подделки. Если бы этот метод защиты можно было скомпрометировать без значительных усилий, это нарушило бы фундаментальную идею защиты конечных точек.

Если бы этот метод защиты можно было скомпрометировать без значительных усилий, это нарушило бы фундаментальную идею защиты конечных точек.

С течением времени было много различных физических атак на полное шифрование диска, таких как атаки холодной загрузки [0] [1], которые мы ранее исследовали. Кроме того, для получения доступа к ключу шифрования использовались различные атаки, основанные на сниффинге интерфейса TPM [2] или DMA [3].

Несмотря на то, что игра [4] обычно заканчивается, если злоумышленник имеет неограниченный физический доступ к целевому компьютеру, и я полностью согласен с этим, сколько компаний учитывают эти типы атак в своих моделях угроз? Кроме того, я думаю, есть еще разные нюансы в том, насколько сложно провести требуемую атаку — у злоумышленников тоже есть бюджет.

В этом посте мы исследуем сниффинг-атаку на интерфейс SPI доверенного платформенного модуля (TPM) с использованием общедоступных инструментов по разумной цене.Кроме того, мы выпускаем инструмент, который извлекает ключ BitLocker из анализируемого трафика SPI.

Предыдущие работы

TPM часто используется для запечатывания полного ключа шифрования диска, а сам чип обычно защищен от целого ряда различных атак. Однако обмен данными между ЦП и TPM по умолчанию не шифруется, что делает его уязвимым для атак сниффинга.

Захват обмена данными TPM — не новая идея. Например, Д. Андзакович [2] продемонстрировал извлечение ключа BitLocker из шины LPC, а Дж.Бун [5] исследовал атаку промежуточного устройства на шину I2C. Однако публичных исследований по перехвату сообщений TPM от шины SPI не проводилось.

Обзор BitLocker

BitLocker — это функция полного шифрования диска Microsoft для Windows, которая была представлена в Windows Vista. Начиная с Windows 10 версии 1511, BitLocker использует алгоритм шифрования AES-XTS для шифрования всего тома. По умолчанию длина ключа составляет 128 бит, но также можно настроить использование 256-битного ключа.

Архитектура BitLocker включает несколько ключей. Ключ шифрования полного тома (FVEK) используется для шифрования тома, защищенного BitLocker. Этот ключ зашифрован главным ключом тома (VMK), а зашифрованный FVEK хранится в метаданных тома. Наконец, VMK шифруется различными предохранителями, а зашифрованный VMK сохраняется в метаданных (аналогично FVEK). По умолчанию для расшифровки VMK требуется только один предохранитель.

Этот ключ зашифрован главным ключом тома (VMK), а зашифрованный FVEK хранится в метаданных тома. Наконец, VMK шифруется различными предохранителями, а зашифрованный VMK сохраняется в метаданных (аналогично FVEK). По умолчанию для расшифровки VMK требуется только один предохранитель.

Эта архитектура позволяет легко изменить ключ системы, если какой-либо из защитных устройств будет скомпрометирован, поскольку необходимо создать только новый VMK, а FVEK повторно зашифровать с новым VMK.Этот механизм устраняет необходимость повторного шифрования всего тома.

Более подробную техническую информацию о BitLocker можно найти в Техническом обзоре BitLocker [6].

Обзор Trusted Platform Module

Trusted Platform Module — это криптографический сопроцессор, который реализует заранее определенный набор криптографических операций, безопасное хранилище ключей и набор регистров конфигурации платформы (PCR). TPM — один из наиболее часто используемых защитников BitLocker.

Одним из ключевых преимуществ TPM является возможность раскрыть часть секрета после проверки целостности платформы.Эта проверка достигается путем измерения каждого шага в процессе загрузки и сохранения результатов в PCR. Секрет может быть привязан к определенным значениям PCR, и он может быть выпущен только в том случае, если текущее состояние PCR совпадает с этими исходными значениями. BitLocker использует TPM для запечатывания VMK, и ключ можно распечатать только в том случае, если процесс загрузки не был изменен.

Обычно микросхема TPM представляет собой дискретный модуль на материнской плате, а ЦП связывается с микросхемой TPM через концентратор контроллера платформы (PCH) или южный мост.Спецификация TPM описывает три различных интерфейса связи: LPC, SPI и I2C. Кроме того, для TPM разрешены два разных типа пакетов IC: TSSOP-28 (слева) и QFN-32. Пакет QFN-32 усложняет атаку сниффинга, так как сложнее получить физический контакт с его контактами.

Источник: [7] и [8]

Sniffing SPI bus

Serial Peripheral Interface (SPI) — это протокол синхронной последовательной связи, поддерживающий полнодуплексную связь с высокоскоростной тактовой частотой. Он использует архитектуру ведущий-ведомый, где ведущее устройство всегда инициирует связь. Шина SPI состоит из четырех проводов:

Он использует архитектуру ведущий-ведомый, где ведущее устройство всегда инициирует связь. Шина SPI состоит из четырех проводов:

SCLK: Serial Clock MOSI: Master out Slave in (данные от мастера) MISO: Master in Slave out (данные от ведомого) SS: Выбор ведомого (выбирает активное ведомое устройство)

К одной шине SPI можно подключить несколько ведомых устройств. Однако в этой ситуации каждому ведомому устройству требуется собственная линия SS, как показано ниже.

Для прослушивания шины требуется логический анализатор, который может захватывать четыре сигнала одновременно.Минимальная частота дискретизации зависит от скорости, используемой в шине. Стандарт TPM определяет, что микросхема TPM с интерфейсом SPI должна поддерживать диапазон тактовой частоты 10–24 МГц. Однако в стандарте также говорится, что могут поддерживаться более высокие тактовые частоты. Имейте в виду, что мы должны использовать как минимум в четыре раза более высокую частоту дискретизации, чем используемая тактовая частота на шине.

Как описано выше, микросхема TPM имеет форм-фактор TSSOP-28 или QFN-32, и оба они представляют собой крошечные корпуса. Пакет TSSOP можно проверить с помощью некоторых высококачественных датчиков.Однако корпус QFN требует припайки проводов к ИС, поскольку у него нет ножек. Кроме того, материнские платы обычно содержат контрольные точки или порты отладки, подключенные к шине данных TPM, которые также можно использовать для прослушивания коммуникаций. Было бы преимуществом, если бы атака сниффинга могла быть выполнена быстро и без специальных инструментов.

Для доступа к микросхеме TPM обычно требуется разобрать портативный компьютер, что не очень практично. Однако прошивка UEFI часто хранится во флэш-чипе на основе SPI, который обычно имеет пакет SOIC-8.Этот тип упаковки очень легко подсоединяется к обычным зондам. Поскольку к одной шине SPI можно подключить несколько устройств, микросхема флэш-памяти и микросхема TPM, вероятно, используют одну и ту же шину. Кроме того, к микросхеме флэш-памяти обычно можно получить доступ, только сняв заднюю крышку или клавиатуру, и поэтому микросхема флэш-памяти является идеальной целью для перехвата сообщений на шине SPI. Эта тактика исключает необходимость пайки, и атака может быть выполнена в разумные сроки.

Эта тактика исключает необходимость пайки, и атака может быть выполнена в разумные сроки.

Целью является ноутбук Dell Latitude E5470, которому несколько лет, на котором установлена Windows 10 с поддержкой BitLocker, а TPM защищает VMK без дополнительного PIN-кода.В этой конкретной модели доступ к TPM и вспышке можно получить, сняв заднюю крышку, как показано на рисунке ниже.

Чип Nuvoton NPCT650JAOYX TPM 2.0 поставляется с пакетом QFN-32, и, как мы видим, зондирование чипа напрямую нецелесообразно. Мы можем проверить с помощью мультиметра, что контакты синхронизации на обеих микросхемах соединены вместе, подтверждая, что они используют одну и ту же шину SPI. Как мы видим, корпус SOIC-8 выглядит огромным по сравнению с QFN-32. Микросхема флэш-памяти имеет следующую распиновку, которая определяет размещение датчиков.

* ----------- + - | СС | - - | MISO | - - | SCLK | - - | GND MOSI | - + ----------- +

Как описано выше, каждое SPI-устройство имеет свою выделенную SS-линию, но в нашем случае целевой портативный компьютер имеет только два устройства, подключенных к шине. Следовательно, SS-линия TPM может быть построена путем взятия отрицания из SS-линии микросхемы флэш-памяти. SS-линию также можно просто игнорировать. Однако в этой ситуации существует возможность декодирования обмена флэш-памятью как обмена данными TPM.

Следовательно, SS-линия TPM может быть построена путем взятия отрицания из SS-линии микросхемы флэш-памяти. SS-линию также можно просто игнорировать. Однако в этой ситуации существует возможность декодирования обмена флэш-памятью как обмена данными TPM.

Я зарегистрировал сигналы SPI с помощью логического анализатора Saleae Logic Pro 8, который способен записывать четыре сигнала с частотой до 100 МГц. Широкий шаг клемм корпуса SOIC-8 позволяет без труда закрепить датчики, а весь процесс захвата может занять менее одной минуты.

Приложение Logic 2 поддерживает декодирование SPI «из коробки». Единственное предостережение — помнить, что линия SS инвертирована. К счастью, параметры декодирования Saleae позволяют нам выбирать, будет ли выбран чип, когда линия SS высока или низка.На снимке экрана ниже показаны декодированные байтовые потоки MOSI и MISO из захвата.

Ищу иголку в стоге сена

Прежде чем мы продолжим, мы должны обсудить, что мы ищем. На данный момент у нас есть два декодированных байтовых потока, которые представляют только необработанные данные на шине. Байты в потоке MOSI — это трафик от ЦП к TPM, а для байтов в потоке MISO — наоборот.

На данный момент у нас есть два декодированных байтовых потока, которые представляют только необработанные данные на шине. Байты в потоке MOSI — это трафик от ЦП к TPM, а для байтов в потоке MISO — наоборот.

В разделе 7.4, Спецификация профиля TPM клиентской платформы ПК [9] описывает протокол SPI для TPM 2.0 чип. Ключевыми элементами здесь являются транзакции чтения и записи, которые выглядят почти одинаково. Транзакция начинается, когда хост отправляет командный байт, за которым следует трехбайтовый адрес. После этого 1–64 байта данных транзакции отправляются либо ЦП, либо TPM, в зависимости от типа транзакции. Однако TPM может вставлять состояние ожидания между байтами адреса и данных, чтобы задержать передачу. Микросхема TPM устанавливает состояние ожидания, переводя линию MISO в низкий уровень на последнем бите адреса, и линия переводится в низкий уровень, пока микросхема TPM не будет готова к приему или передаче данных.Транзакция чтения показана ниже.

Источник: [9]

Командный байт кодирует тип транзакции и размер передачи. Когда старший бит в командном байте равен 1, считывается тип транзакции. В противном случае тип записи. Шесть младших значащих битов декодируют размер передачи от 1 до 64 байтов. В таблице ниже показана вся структура протокола.

Когда старший бит в командном байте равен 1, считывается тип транзакции. В противном случае тип записи. Шесть младших значащих битов декодируют размер передачи от 1 до 64 байтов. В таблице ниже показана вся структура протокола.

+ ------------ + --------- + ------------------------ ---------- + | Байтовый индекс | Использование | Примечания | + ------------ + --------- + -------------------------- -------- + | 0 | Команда | бит [7] = тип -> 1 = чтение, 0 = запись | | | | бит [5: 0] = размер передачи | | | | 00_000 -> 1 байт | | | | ... | | | | 11_111 -> 64 байта | | 1 | Адрес | Адрес [2] | | 2 | Адрес | Адрес [1] | | 3 | Адрес | Адрес [0] | | 4 | Данные | Данные [0] | | ... | | | | п | Данные | Данные [n] | + ------------ + --------- + -------------------------- -------- +

Имея эту информацию, мы можем подтвердить, что можем фиксировать транзакции TPM.На снимке экрана ниже показана однобайтовая транзакция чтения по адресу 0xD40018, где TPM в результате отправил обратно 0x90.

Logic 2 не может анализировать транзакции TPM SPI по умолчанию. Однако он поддерживает настраиваемые высокоуровневые анализаторы, которые могут дополнительно анализировать декодированный трафик SPI. Я написал анализатор, который декодирует транзакции TPM из потока SPI и показывает их в Logic 2.

Хотя TPM имеет несколько разных регистров, нас интересуют только регистры TPM_DATA_FIFO_x.Эти регистры FIFO действуют как буферы между хостом и TPM при обмене данными для команд или ответов. Следовательно, сброса содержимого регистров FIFO достаточно, чтобы поймать незапечатанный ключ. Кроме того, BitLocker использует только Locality 0, который ограничивает отслеживаемые регистры TPM_DATA_FIFO_0, и этот конкретный регистр декодируется по адресу 0xD40024. Анализируемая транзакция чтения из этого регистра показана ниже.

Оставшаяся проблема — это идентификация VMK из байтового потока.К счастью, структуры BitLocker [10] общедоступны. Запись метаданных VMK имеет формат, аналогичный записи метаданных FVE, как описано в разделе 5. 3. Запись VMK состоит из следующих полей.

3. Запись VMK состоит из следующих полей.

+ -------- + ------ + ------------------- + | смещение | размер | описание | + -------- + ------ + ------------------- + | 0 | 2 | размер входа | | 2 | 2 | тип записи | | 4 | 2 | тип значения | | 6 | 2 | версия | | 8 | 4 | метод шифрования | | 12 | 32 | ключ | + -------- + ------ + ------------------- +

Эта информация позволяет нам создать шаблон поиска, который совпадает с возможными VMK в байтовом потоке.Мы знаем подробности ниже, основываясь на приведенной выше документации:

размер записи: 0x002c - 0x0c (метаданные) + 0x20 (ключ) тип записи: 0x0000 - Нет, запись является свойством Тип значения: 0x0001 - Ключ

Мы не можем быть уверены в полях версии и метода шифрования, но у нас ограниченные возможности для них. Следовательно, мы можем использовать следующий шаблон для поиска начала записи VMK. Обратите внимание, что в полях заголовка используется прямой порядок байтов.

2c00000001000 [0-1] 000 [0-5] 200000

Как показано на скриншоте ниже, мы определенно видим указанную выше структуру в потоке TPM_DATA_FIFO_0. Следующие 32 байта, начинающиеся с 0x17, представляют собой фактическую VMK.

Следующие 32 байта, начинающиеся с 0x17, представляют собой фактическую VMK.

После извлечения VMK диск можно расшифровать и смонтировать. Последняя версия (0.7.3) Dislocker [11] поддерживает дешифрование тома с помощью VMK. Таким образом, нам не нужно вручную разбирать и расшифровывать ключ FVEK. На следующем снимке экрана показана процедура монтажа.

Автоматический подход

Несмотря на то, что Доказательство концепций потрясающее, правильное вооружение обычно выводит атаку на совершенно новый уровень, и, как мы заявили в начале этого поста, реальное преимущество приходит, если это можно выполнить с минимальными затратами. усилие.Поэтому я решил максимально автоматизировать процесс атаки. Цепочка инструментов состоит из следующих частей:

- Пользовательский анализатор высокого уровня для поиска записей VMK из транзакций TPM.

- Docker контейнер, который включает в себя все необходимые инструменты для монтирования диска, просто предоставив VMK.

Рабочий процесс с инструментами выглядит следующим образом:

- Обнюхать шину SPI и извлечь VMK.

- Извлеките диск и подключите его к машине злоумышленника или загрузите цель прямо с USB-накопителя, если это возможно.

- Расшифровать и смонтировать диск.

На видео ниже показано, как анализатор может извлекать VMK из полученных данных. Затем ключ может быть передан в инструмент монтирования, который расшифровывает содержимое и перенаправляет вас в оболочку, где вы можете изменить содержимое тома.

Ваш браузер не поддерживает теги видео.

Вы можете найти вышеуказанные инструменты на GitHub.

Снижение риска

Вместо использования средства защиты только для доверенного платформенного модуля для смягчения этой атаки следует использовать одно из следующих действий [12]:

- TPM с PIN-кодом

- TPM с ключом запуска

- TPM с ключом запуска и PIN-кодом

В режиме TPM с PIN-кодом TPM требует дополнительного PIN-кода, прежде чем VMK будет распечатан. Следует отметить, что ключ можно перехватить даже при использовании PIN-кода. Однако злоумышленник должен иметь возможность обнюхать шину в тот же момент, когда вводится PIN-код.

Следует отметить, что ключ можно перехватить даже при использовании PIN-кода. Однако злоумышленник должен иметь возможность обнюхать шину в тот же момент, когда вводится PIN-код.

Если непривилегированные пользователи могут получить доступ к любым используемым ключам или средствам защиты BitLocker, они могут выполнить локальное повышение привилегий (LPE), изменив содержимое на томе. Таким образом, эта атака позволяет инсайдерам легко использовать LPE. Стоит отметить, что тот же LPE применяется, если пользователи знали свои ключи восстановления.

Ключ запуска добавляет дополнительный уровень, на котором VMK может быть расшифрован, только если представлены и TPM, и ключ запуска.Ключ запуска можно сохранить на съемном устройстве, например, на USB-накопителе.

TPM 2.0 поддерживает так называемое шифрование параметров, когда зашифровывается первый параметр в команде или ответе TPM. Однако BitLocker на данный момент не поддерживает эту функцию, и Дж. Бун в своем исследовании показал, что у нее есть свои недостатки.

Выводы

Мы продемонстрировали, что ключ BitLocker также может быть легко извлечен из трафика SPI без дорогостоящих инструментов.Атака требует физического доступа к целевой машине только на несколько минут с использованием автоматизированных инструментов.

Ссылки

[0] Томи Туоминен и Тимо Хирвонен — Весь ваш зашифрованный компьютер принадлежит нам

https://www.youtube.com/watch?v=NdVpwS5e6Cg

[1] Адам Пилки — Леденящая кровь реальность Атаки «холодной загрузки»

https://blog.f-secure.com/cold-boot-attacks/

[2] Денис Андзакович — Извлечение ключей BitLocker из TPM

https: // pulsesecurity.co.nz/articles/TPM-sniffing

[3] Жан-Кристоф Делоне — Практическая DMA-атака на Windows 10

https://www.synacktiv.com/en/publications/practical-dma-attack-on-windows- 10.html

[4] Microsoft — десять непреложных законов безопасности (версия 2.0)

https://docs.microsoft.com/fi-fi/archive/blogs/rhalbheer/ten-immutable-laws-of-security- version-2-0

[5] Джерейми Бун — TPM Genie

https://www. nccgroup.com/us/our-research/tpm-genie/

nccgroup.com/us/our-research/tpm-genie/

[6] Microsoft — Технический обзор шифрования диска BitLocker

https : // документы.microsoft.com/en-us/previous-versions/windows/it-pro/windows-server-2008-r2-and-2008/cc732774(v=ws.10)

[7] Infineon — SLB 9665

https: //www.infineon.com/cms/en/product/security-smart-card-solutions/optiga-embedded-security-solutions/optiga-tpm/slb-9665tt2.0/

[8] Infineon — SLB9670

https : //www.infineon.com/cms/en/product/security-smart-card-solutions/optiga-embedded-security-solutions/optiga-tpm/slb-9670vq2.0/

[9] Клиентская платформа TCG для ПК Спецификация профиля TPM для TPM 2.0

https://trustedcomputinggroup.org/wp-content/uploads/PC-Client-Specific-Platform-TPM-Profile-for-TPM-2p0-v1p05p_r14_pub.pdf

[10] libyal — шифрование диска BitLocker (BDE) спецификация формата

https://github.com/libyal/libbde/blob/main/documentation/BitLocker%20Drive%20Encryption%20(BDE)%20format.asciidoc

[11] Aorim — Dislocker

https: // github. com / Aorimn / dislocker

com / Aorimn / dislocker

[12] Microsoft — BitLocker Countermeasures

https://docs.microsoft.com/en-us/windows/security/information-protection/bitlocker/bitlocker-countermeasures

Шифрование и дешифрование документов

Открытый и закрытый ключ имеют определенную роль, когда шифрование и дешифрование документов.Открытый ключ можно рассматривать как открытый сейф. Когда корреспондент шифрует документ с помощью общедоступной ключ, этот документ помещается в сейф, сейф закрывается и Кодовый замок крутился несколько раз. Соответствующий закрытый ключ — это комбинация, которая может снова откройте сейф и заберите документ. Другими словами, только лицо, владеющее закрытым ключом может восстановить документ, зашифрованный с помощью связанного открытого ключа.

Процедура шифрования и дешифрования документов

просто с этой ментальной моделью.Если вы хотите зашифровать сообщение для Алисы, вы зашифруете его.

используя открытый ключ Алисы, и она расшифровывает его своим закрытым ключом. Если Алиса хочет отправить вам сообщение, она шифрует его, используя ваш

открытый ключ, и вы расшифровываете его своим ключом.

Если Алиса хочет отправить вам сообщение, она шифрует его, используя ваш

открытый ключ, и вы расшифровываете его своим ключом.

Для шифрования документа опция —encrypt используется. У вас должны быть открытые ключи предполагаемых получателей. Программное обеспечение ожидает, что имя документа будет зашифровано на входе или, если опущено при стандартном вводе. Зашифрованный результат помещается на стандартный вывод или как указано с помощью опция —output.Документ сжат для дополнительной безопасности в дополнение к шифрование.

alice% gpg --output doc.gpg --encrypt --recipient [email protected] doc |

В частности, вы не можете расшифровать зашифрованный вами документ, если

вы включили свой открытый ключ в список получателей.

В частности, вы не можете расшифровать зашифрованный вами документ, если

вы включили свой открытый ключ в список получателей.Для расшифровки сообщения опция —decrypt используется. Вам нужен закрытый ключ, которым было зашифровано сообщение. Подобно процессу шифрования, документ для дешифрования ввод, и расшифрованный результат выводится.

blake% gpg --output doc --decrypt doc.gpg Вам понадобится кодовая фраза, чтобы разблокировать секретный ключ для пользователь: "Блейк (Палач) |

Документы также можно зашифровать без использования криптографии с открытым ключом.

Вместо этого для шифрования документа используется только симметричный шифр.

Ключ, используемый для управления симметричным шифром, является производным от парольной фразы.

поставляется, когда документ зашифрован, и в целях безопасности он

не должна быть той же парольной фразой, которую вы используете для защиты своего закрытого ключа. Симметричное шифрование полезно для защиты документов, когда

пароль не нужно сообщать другим.Документ можно зашифровать симметричным шифром с помощью

— симметричный вариант.

Симметричное шифрование полезно для защиты документов, когда

пароль не нужно сообщать другим.Документ можно зашифровать симметричным шифром с помощью

— симметричный вариант.

alice% gpg --output doc.gpg --symmetric doc Введите кодовую фразу: |

Модули памяти DDR4-3200 Corsair Vengeance LPX 32 ГБ

Политика конфиденциальности Zotim, версия 1.0

Термины «zotim» и «zotim.com.au» в дальнейшем относятся к веб-сайту www.zotim.com.au и компании Zcompute Pty Ltd, которая управляет интернет-магазином через этот веб-сайт.

Это заявление о конфиденциальности было обновлено, чтобы отразить последние изменения в австралийских законах о конфиденциальности от 12 марта 2014 года в отношении того, как организации, собирающие личные или конфиденциальные данные, должны делать это в соответствии с Австралийскими принципами конфиденциальности (APP)

Zotim разработал это заявление о конфиденциальности, чтобы продемонстрировать нашу твердую приверженность конфиденциальности. Следующее раскрывает нашу практику сбора и распространения информации для этого веб-сайта: Zotim.com.au. Любые изменения или обновления нашей политики конфиденциальности будут обновляться через наш веб-сайт. Если у вас есть вопросы или опасения относительно этого заявления, напишите нам по адресу [email protected]

Следующее раскрывает нашу практику сбора и распространения информации для этого веб-сайта: Zotim.com.au. Любые изменения или обновления нашей политики конфиденциальности будут обновляться через наш веб-сайт. Если у вас есть вопросы или опасения относительно этого заявления, напишите нам по адресу [email protected]

Мы уважаем вашу конфиденциальность

В Zotim мы ценим наших клиентов и их конфиденциальность. Вся личная информация используется для обеспечения эффективной обработки вашего заказа. Эта информация используется нашими сотрудниками для связи и выявления клиентов и их потребностей. Мы не будем продавать, сдавать в аренду или одалживать какую-либо идентифицируемую личную информацию третьим лицам, если это не требуется по закону.

НЕ СПАМ!

Незапрашиваемая, «спам» почта не отправляется клиентам Zotim. Единственные электронные письма, которые получат клиенты, — это обновления их недавних или прошлых заказов, обновления политики компании, обновления и новости на веб-сайте Zotim, опросы об обслуживании клиентов Zotim и периодические рекламные акции (по запросу). Zotim не несет ответственности за информацию и действия третьих лиц / компаний, которые получили информацию напрямую от клиентов.

Zotim не несет ответственности за информацию и действия третьих лиц / компаний, которые получили информацию напрямую от клиентов.

Регистрация

Регистрационная форма на нашем сайте требует от пользователей предоставления нам контактной информации (ваше имя, адрес электронной почты и номера телефонов).Контактная информация клиента используется для связи с посетителем в случае возникновения проблем при обработке заказа. Например, проблемы с проверкой кредитной карты, доступностью продукта и т. Д. У пользователей есть выбор получения будущих рассылок; во время процесса регистрации.

Наш сайт использует форму заказа для клиентов, чтобы запрашивать информацию, продукты и услуги. Мы собираем контактную и финансовую информацию посетителей (номера кредитных карт только при использовании этой формы оплаты).Контактная информация клиента используется для связи с посетителем при необходимости. то есть в случае возникновения проблем с обработкой заказа, корпоративных изменений или изменений политики. Собираемая финансовая информация используется для выставления счетов пользователю за продукты и услуги. Идентификационные номера клиентов присваиваются посетителям веб-сайта для проверки личности пользователя и для использования в качестве номеров счетов в нашей системе записи.

Собираемая финансовая информация используется для выставления счетов пользователю за продукты и услуги. Идентификационные номера клиентов присваиваются посетителям веб-сайта для проверки личности пользователя и для использования в качестве номеров счетов в нашей системе записи.

Анонимность и псевдонимность

Наш сайт позволяет вам оставаться анонимным или использовать псевдоним, когда вы делаете общий запрос о наших услугах и продуктах по электронной почте, в онлайн-чате или через систему билетов.

Однако мы требуем раскрытия личности / личной информации, чтобы облегчить запросы о ваших заказах, претензиях по гарантии и т. Д., Размещенных у нас. Мы не будем раскрывать каким-либо неустановленным лицам информацию о заказах или контактной информации, а также раскрывать клиентам информацию о заказах, относящуюся к другим клиентам.

Безопасность личной информации

Zotim использует стандартный протокол безопасности Secure Sockets Layer (SSL) для кодирования конфиденциальной информации, такой как номер вашей кредитной карты, которая передается между вами и Zotim. Мы используем новейшие технологии 128-битного шифрования во всех областях сайта, которые требуют от вас предоставления вашей личной информации или информации об учетной записи. Это означает, что информация о кредитной карте, которую вы отправляете, зашифровывается вашим компьютером, а затем снова дешифруется на нашей стороне, предотвращая доступ посторонних к вашей личной информации. Таким образом, при использовании браузера с поддержкой SSL покупки на веб-сайте Zotim совершенно безопасны.

Мы используем новейшие технологии 128-битного шифрования во всех областях сайта, которые требуют от вас предоставления вашей личной информации или информации об учетной записи. Это означает, что информация о кредитной карте, которую вы отправляете, зашифровывается вашим компьютером, а затем снова дешифруется на нашей стороне, предотвращая доступ посторонних к вашей личной информации. Таким образом, при использовании браузера с поддержкой SSL покупки на веб-сайте Zotim совершенно безопасны.

На защищенной странице, такой как наша форма заказа, значок замка в нижней части веб-браузеров, таких как Netscape Navigator и Microsoft Internet Explorer, становится заблокированным, а не разблокированным или открытым, когда вы просто просматриваете страницы.

Zotim является единственным сборщиком информации и не передается третьим лицам. Однако мы предлагаем распечатанные формы скидок и информацию о гарантии. Zotim не несет ответственности за политику конфиденциальности этих компаний. Просмотрите их соответствующие заявления о конфиденциальности.

Просмотрите их соответствующие заявления о конфиденциальности.

Хотя мы используем шифрование SSL для защиты конфиденциальной информации в сети, мы также делаем все, что в наших силах, для защиты информации пользователей в автономном режиме. Вся информация наших пользователей, а не только конфиденциальная информация, упомянутая выше, ограничена в наших офисах.Только сотрудники, которым необходима информация для выполнения определенной работы (например, наш клерк по счетам или представитель службы поддержки клиентов), получают доступ к личной информации. Наши сотрудники должны использовать защищенные паролем хранители экрана, когда они покидают свое рабочее место. Когда они вернутся, они должны повторно ввести свой пароль, чтобы снова получить доступ к вашей информации. Кроме того, ВСЕ сотрудники находятся в курсе наших правил безопасности и конфиденциальности. Каждый квартал, а также каждый раз, когда добавляются новые политики, наши сотрудники получают уведомления и / или напоминания о важности, которую мы придаем конфиденциальности, и о том, что они могут сделать для обеспечения защиты информации наших клиентов. Наконец, серверы, на которых мы храним личную информацию, находятся в безопасной среде в облаке Microsoft Azure.

Наконец, серверы, на которых мы храним личную информацию, находятся в безопасной среде в облаке Microsoft Azure.

Мы предоставляем нашим партнерам по доставке вашу контактную информацию только для облегчения доставки вашего заказа и ни по какой другой причине. Согласно законам о конфиденциальности, наши партнеры по доставке обязаны обрабатывать вашу личную информацию соответствующим образом.

Ссылки / третьи стороны

Этот сайт содержит ссылки на другие сайты. Zotim не несет ответственности за политику конфиденциальности или содержание таких веб-сайтов.Мы призываем наших пользователей знать, когда они покидают наш сайт, и читать заявления о конфиденциальности каждого веб-сайта, который собирает личную информацию. Это заявление о конфиденциальности относится исключительно к информации, собираемой этим веб-сайтом.

Если у вас есть какие-либо вопросы о безопасности на нашем веб-сайте, отправьте электронное письмо по адресу sales@Zotim. com.au

com.au

Удаление / Отказ / Отказ от подписки

Наш сайт предоставляет пользователям возможность отказаться от получения от нас маркетинговых сообщений в момент, когда мы запрашиваем информацию о посетителе.

Этот сайт предоставляет пользователям следующие возможности для удаления их информации из нашей базы данных, чтобы не получать сообщения в будущем или больше не получать наши услуги. Вы можете отправить письмо на адрес: [email protected]

Исправить / Обновить

Этот сайт предоставляет пользователям следующие возможности для изменения и модификации ранее предоставленной информации.

Веб-сайт: Обновление / изменение информации об учетной записи

электронная почта: [email protected]

Уведомление об изменениях

Если мы решим изменить нашу политику конфиденциальности, мы опубликуем эти изменения здесь, чтобы наши пользователи всегда знали, какую информацию мы собираем, как мы ее используем и при каких-либо обстоятельствах, если таковые имеются, мы ее раскрываем. Если в какой-либо момент мы решим использовать идентифицирующую личность информацию способом, отличным от того, который был указан во время ее сбора, мы уведомим пользователей по электронной почте. У пользователей будет выбор относительно того, будем ли мы использовать их информацию таким образом. Мы будем использовать информацию в соответствии с политикой конфиденциальности, в соответствии с которой она была собрана.

Если в какой-либо момент мы решим использовать идентифицирующую личность информацию способом, отличным от того, который был указан во время ее сбора, мы уведомим пользователей по электронной почте. У пользователей будет выбор относительно того, будем ли мы использовать их информацию таким образом. Мы будем использовать информацию в соответствии с политикой конфиденциальности, в соответствии с которой она была собрана.

Жалобы / вопросы Если вы хотите подать жалобу на нарушение со стороны Zotim или у вас есть какие-либо вопросы по поводу этого заявления о конфиденциальности, методов работы этого сайта или ваших отношений с этим сайтом, вы можете связаться с Zotim: sales @ Zotim.com.au

Расшифровка— Справочник команд AWS CLI 1.19.5

Описание

Расшифровывает зашифрованный текст, зашифрованный с помощью главного ключа клиента (CMK) AWS KMS, используя любую из следующих операций:

- Зашифровать

- GenerateDataKey

- GenerateDataKeyPair

- GenerateDataKeyWithoutPlaintext

- GenerateDataKeyPairWithoutPlaintext

Эту операцию можно использовать для расшифровки зашифрованного текста, который был зашифрован с помощью симметричной или асимметричной CMK. Если CMK является асимметричным, необходимо указать CMK и алгоритм шифрования, который использовался для шифрования зашифрованного текста. Информацию о симметричных и асимметричных CMK см. В разделе Использование симметричных и асимметричных CMK в Руководстве разработчика AWS Key Management Service .

Если CMK является асимметричным, необходимо указать CMK и алгоритм шифрования, который использовался для шифрования зашифрованного текста. Информацию о симметричных и асимметричных CMK см. В разделе Использование симметричных и асимметричных CMK в Руководстве разработчика AWS Key Management Service .

Операция Decrypt также расшифровывает зашифрованный текст, который был зашифрован за пределами AWS KMS с помощью открытого ключа в асимметричном CMK AWS KMS. Однако он не может расшифровать зашифрованный текст, созданный другими библиотеками, такими как AWS Encryption SDK или шифрование на стороне клиента Amazon S3.Эти библиотеки возвращают формат зашифрованного текста, несовместимый с AWS KMS.

Если зашифрованный текст был зашифрован симметричным CMK, параметр KeyId является необязательным. AWS KMS может получать эту информацию из метаданных, которые он добавляет в большой двоичный объект с симметричным зашифрованным текстом. Эта функция повышает надежность вашей реализации, гарантируя, что авторизованные пользователи могут расшифровать зашифрованный текст спустя десятилетия после того, как он был зашифрован, даже если они потеряли идентификатор CMK. Однако всегда рекомендуется указывать CMK.Когда вы используете параметр KeyId для указания CMK, AWS KMS использует только указанный вами CMK. Если зашифрованный текст был зашифрован с использованием другого CMK, операция дешифрования завершится ошибкой. Эта практика гарантирует, что вы будете использовать CMK, который вам нужен.

Однако всегда рекомендуется указывать CMK.Когда вы используете параметр KeyId для указания CMK, AWS KMS использует только указанный вами CMK. Если зашифрованный текст был зашифрован с использованием другого CMK, операция дешифрования завершится ошибкой. Эта практика гарантирует, что вы будете использовать CMK, который вам нужен.

По возможности используйте ключевые политики, чтобы дать пользователям разрешение на вызов операции расшифровки для определенного CMK вместо использования политик IAM. В противном случае вы можете создать пользовательскую политику IAM, которая дает пользователю разрешение на расшифровку для всех CMK. Этот пользователь мог расшифровать зашифрованный текст, зашифрованный с помощью CMK в других учетных записях, если это разрешено политикой ключей для CMK перекрестной учетной записи.Если вы должны использовать политику IAM для разрешений на расшифровку, ограничьте пользователя определенными CMK или определенными доверенными учетными записями. Дополнительные сведения см. В разделе «Лучшие практики для политик IAM» в Руководстве разработчика AWS Key Management Service .

В разделе «Лучшие практики для политик IAM» в Руководстве разработчика AWS Key Management Service .